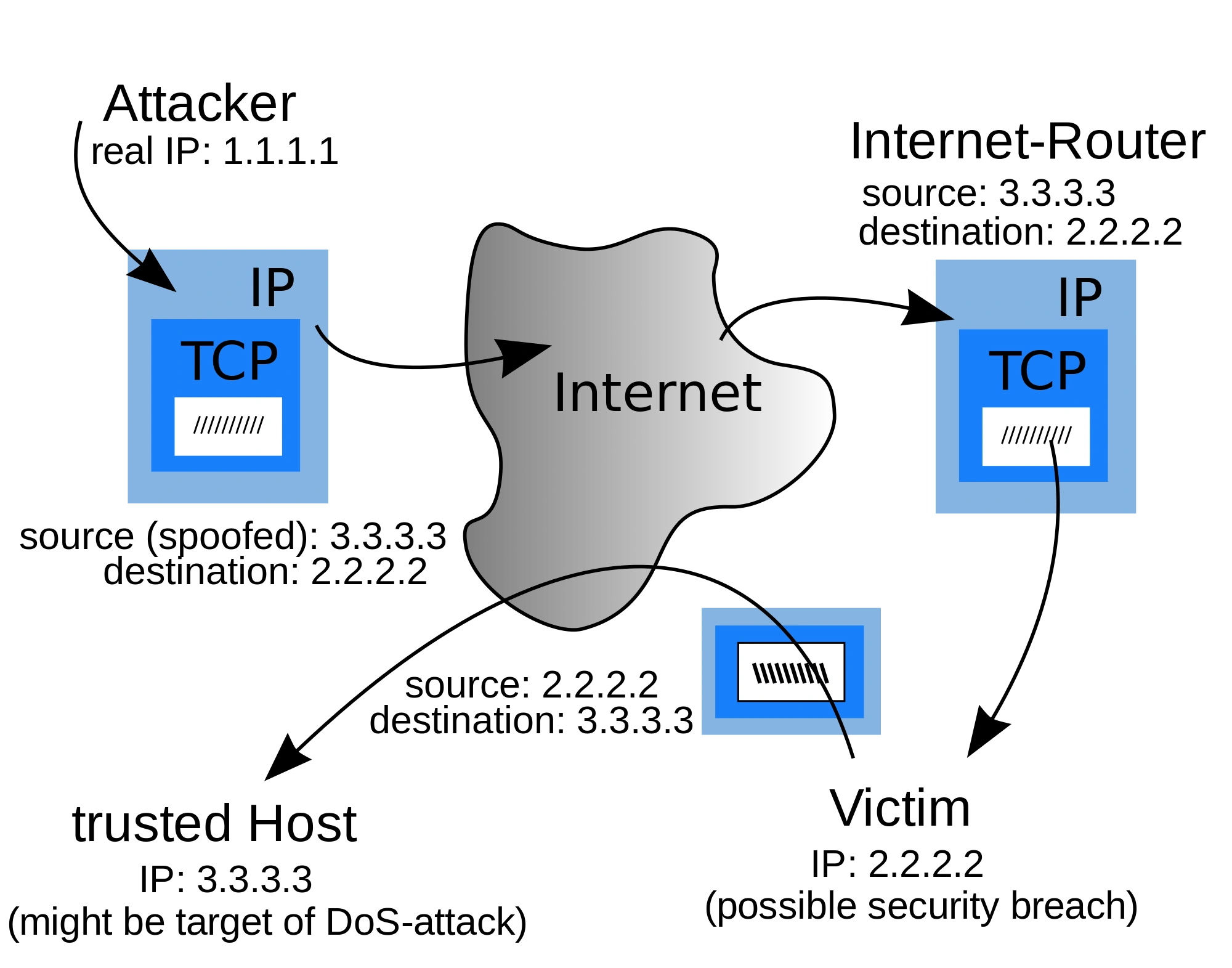

este ataque consiste en suplantar la identidad de la máquina de una persona, a través de sustitución de datos. Por lo general se realiza cuando se crea la conexión entre dos máquinas y una tercera ingresa en medio de la comunicación, haciéndose pasar por la otra utilizando datos como la IP de la máquina.