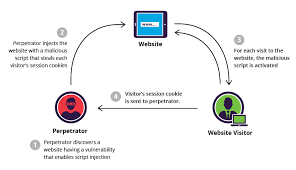

Simple, por que hay personas buenas y personas malas, bueno, para no ser tan tajantes con la explicación, es por que existen White Hack y Black Hack. Has escuchado alguna vez, mentiras son mentiras, ya sean blancas o negras? Pues bien, en este caso, puede aplicar esto, con la variación, de que los White Hack tienen un motivo bueno para vulnerarla seguridad, en contraparte, los Black Hack, no. Los White Hack, son aquellos profesionales que prueban que tan vulnerable es un sistema, y realizar un reporte detallado el cual servira para mejorar el sistema, son conocidos como auditores de seguridad informática.

Los Black Hack, vulneran un sistema, extraen información sensible, y ni te avisan. Pero por que tendrían que avisarte? De eso se trata 😉 En un mundo de malos y buenos tenemos que estar prevenidos y conocer los diferentes métodos por los cuales podrán ser vulnerados nuestros sitios web. ¿Usas algún método o herramienta en particular para prevenir los ataques? Siéntete en la libertad de compartirlo en un comentario.